Reverse engineerò il tuo binario, protocollo o codice compilato

Reverse engineering della realtà

Informazioni su questo servizio

Reverse engineerò software compilato quando il codice sorgente e la documentazione non sono disponibili.

Lavoro direttamente con binari rimossi, protocolli non documentati, firmware embedded e meccanismi IPC dove l'analisi tradizionale fallisce.

COSA POSSO ANALIZZARE

Eseguibili nativi (x86, x64, ARM)

Binari rimossi senza simboli

Protocolli di rete non documentati

Formati di file proprietari

Meccanismi IPC (D-Bus, socket Unix, personalizzati)

Formati di serializzazione (protobuf, Capn Proto, personalizzati)

Firmware embedded Linux

COSA OTTIENI

Documentazione chiara del comportamento del programma

Strutture dati e protocolli ricostruiti

Flusso di codice e percorsi di esecuzione

Un rapporto tecnico che puoi effettivamente usare

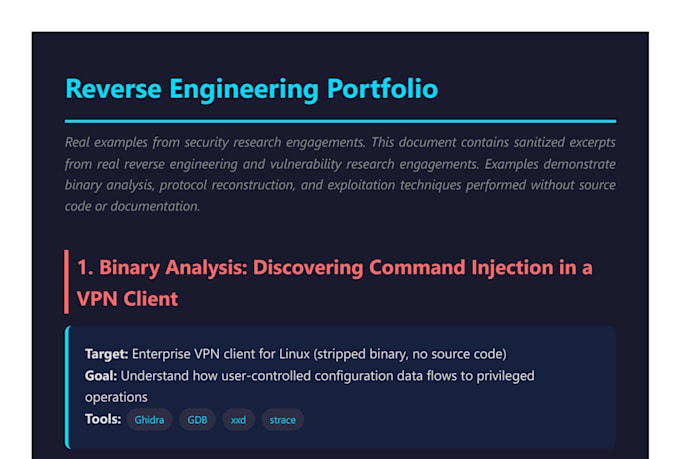

ESPERIENZA REALE

Sono specializzato in casi in cui mancano documentazione, i fornitori sono irrispondenti o gli sviluppatori originali sono scomparsi. Recentemente ho ricostruito protocolli IPC Capn Proto, schemi XML proprietari e formati binari personalizzati da binari rimossi.

CASI D'USO

Recupero di sorgenti perduti, documentazione legacy, valutazione di sicurezza, interoperabilità dei protocolli, triage malware.

NON OFFRO

Cracking, pirateria, bypass delle licenze o attività illegali.

Contattami con ciò che devi analizzare e ti dirò se è fattibile.

Il mio portfolio

FAQ

Traduzione automatica.

Di quali informazioni hai bisogno per iniziare?

Al minimo, ho bisogno del binario o dell'immagine del firmware e di una descrizione chiara di ciò che vuoi capire o ottenere. Se hai dati di esempio, log, catture di rete o comportamenti osservati, è utile, ma non è obbligatorio.

Hai bisogno del codice sorgente o della documentazione?

No. Il mio lavoro si concentra specificamente su situazioni in cui il codice sorgente e la documentazione sono mancanti, incompleti o non disponibili. Lavoro direttamente con binari compilati e comportamento in runtime.

Puoi garantire una vulnerabilità o un exploit?

No. Il reverse engineering è un lavoro investigativo. Garantisco un'analisi approfondita, professionale e una documentazione chiara dei risultati, ma non l'esistenza di una vulnerabilità specifica.

Questo servizio è legale ed etico?

Sì. Non effettuo pirateria, bypass delle licenze, cracking DRM o attività illegali. Il lavoro deve essere legale e rispettare limiti etici o contrattuali.

Come sarà il risultato finale?

Ricevi un rapporto tecnico scritto che spiega comportamento, strutture dati, flusso di esecuzione e risultati rilevanti. Questo può includere diagrammi, pseudocodice e raccomandazioni a seconda del progetto.

Firma NDA o gestisci materiale sensibile?

Sì. Lavoro regolarmente con binari riservati e sistemi privati e sono disposto a firmare NDA se richiesto.

Quanto tempo richiede un’analisi tipica?

Dipende da dimensione e complessità. Piccoli binari possono richiedere pochi giorni, mentre firmware o progetti con protocolli complessi possono richiedere più tempo. Fornirò una stima realistica prima di iniziare.